Jasa Vulnerability Assessment

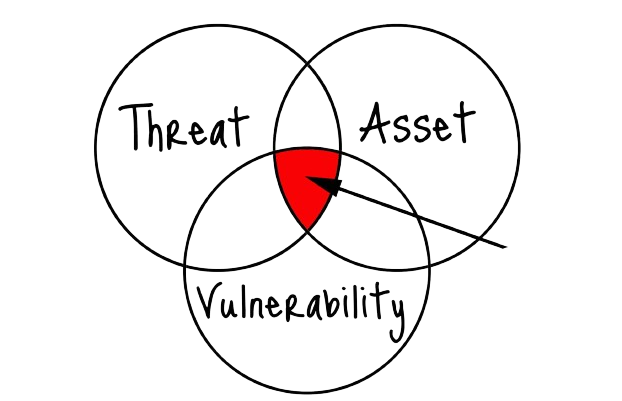

Jasa Vulnerability Assessment adalah proses yang digunakan untuk mengidentifikasi, mengukur, dan memprioritaskan kerentanan (vulnerability) dalam suatu sistem, jaringan, atau aplikasi. Tujuannya adalah untuk menemukan celah keamanan yang dapat dieksploitasi oleh pihak yang tidak berwenang dan mengambil langkah-langkah untuk mengatasi atau memperbaiki kelemahan tersebut sebelum dapat dimanfaatkan.

Types of Vulnerability Assessment

We provide businesses of all size with an in-depth approach to avoiding security incidents and help businesses be more prepared for disasters:

Network Security

Keamanan jaringan (Network Security) adalah praktik melindungi jaringan komputer dari berbagai ancaman dan serangan yang dapat mengakibatkan akses tidak sah, penyalahgunaan, modifikasi, atau penghancuran informasi. Tujuan utama dari keamanan jaringan adalah untuk memastikan integritas, kerahasiaan, dan ketersediaan data serta sumber daya jaringan.

Data Security

Keamanan data (Data Security) adalah praktik melindungi data dari akses tidak sah, korupsi, atau pencurian sepanjang siklus hidupnya. Keamanan data mencakup berbagai teknologi, kebijakan, dan prosedur yang dirancang untuk menjaga integritas, kerahasiaan, dan ketersediaan data.

Cloud Security

Keamanan cloud (Cloud Security) adalah serangkaian kebijakan, kontrol, prosedur, dan teknologi yang bekerja bersama untuk melindungi sistem, data, dan infrastruktur berbasis cloud dari ancaman dan kerentanan. Keamanan cloud menjadi sangat penting karena semakin banyak organisasi yang mengandalkan layanan cloud untuk menyimpan dan mengelola data serta aplikasi

IT Security

Keamanan Teknologi Informasi (IT Security) adalah praktik melindungi sistem informasi, perangkat keras, perangkat lunak, dan data dari ancaman yang dapat mengakibatkan kerusakan, pencurian, atau akses tidak sah. Tujuan utama dari IT Security adalah untuk memastikan kerahasiaan, integritas, dan ketersediaan informasi.

Application Security

Keamanan aplikasi (Application Security) adalah proses melindungi aplikasi perangkat lunak dari ancaman dan kerentanan yang dapat dieksploitasi oleh penyerang. Tujuannya adalah untuk memastikan bahwa aplikasi berfungsi sebagaimana mestinya dan melindungi data pengguna.

Threat Hunting

Website Vulnerability Assessment

Website Vulnerability Assessment adalah proses evaluasi keamanan situs web untuk mengidentifikasi kerentanan yang dapat dieksploitasi oleh penyerang. Tujuannya adalah untuk menemukan dan memperbaiki celah keamanan sebelum mereka dapat dimanfaatkan untuk merusak, mencuri data, atau mengambil alih kontrol situs web.

Software Vulnerability Management

In the ever-evolving landscape of software vulnerabilities, our services provide continuous monitoring and mitigation strategies to protect your organization from emerging threats.

Importance of Vulnerability Assessment

Proses Vulnerability Assessment melibatkan beberapa langkah berikut:

- Identifikasi Aset: Mengidentifikasi semua aset yang akan dinilai, seperti perangkat keras, perangkat lunak, jaringan, dan data.

- Penentuan Kerentanan: Menggunakan alat otomatis atau manual untuk memindai dan mendeteksi kerentanan dalam aset yang telah diidentifikasi.

- Analisis Risiko: Menilai risiko yang terkait dengan setiap kerentanan, termasuk potensi dampak dan kemungkinan eksploitasi.

- Prioritisasi: Menyusun daftar kerentanan berdasarkan tingkat risiko, sehingga dapat ditentukan mana yang harus ditangani terlebih dahulu.

- Rekomendasi Perbaikan: Memberikan saran dan tindakan yang perlu dilakukan untuk memperbaiki atau mengurangi kerentanan yang ditemukan.

- Pelaporan: Membuat laporan yang merinci temuan, analisis, dan rekomendasi.

Vulnerability Assessment dan Jasa Cyber Security penting dilakukan secara rutin untuk memastikan bahwa sistem tetap aman dari ancaman baru dan untuk mematuhi berbagai standar dan regulasi keamanan yang berlaku.

Why Choose Us

Di dunia digital saat ini, situs web semakin menjadi target serangan siber, yang dapat menyebabkan kerusakan signifikan pada bisnis, reputasi merek, dan kehadiran online Anda

Team of Expert

All In One Solution

Perusahaan Legal

Berorientasi Solusi

Excellent Customer Service

Affordable Pricing

Cybersecurity Trends

Source : https://www.whizlabs.com/blog/best-cybersecurity-trends/

Need Consultation?

Let’s Talk about Why You Need Website Protection & Security

Schedule a 15 Minute IT Consultation :

- Take 15-30 minutes to talk to Pilar Secure about Website Protection & Security

- We will ask you about your business objectives and IT challenges

- You’ll receive our best recommendations Website Protection & Security

Request a Free Call Back

Konsultasi gratis terkait kebutuhan IT Security untuk bisnis dan perusahaan Anda.